AI-platform mögé rejtett adatlopás: új npm kártevőt lepleztek le

2026. 04. 26. 10:42:44

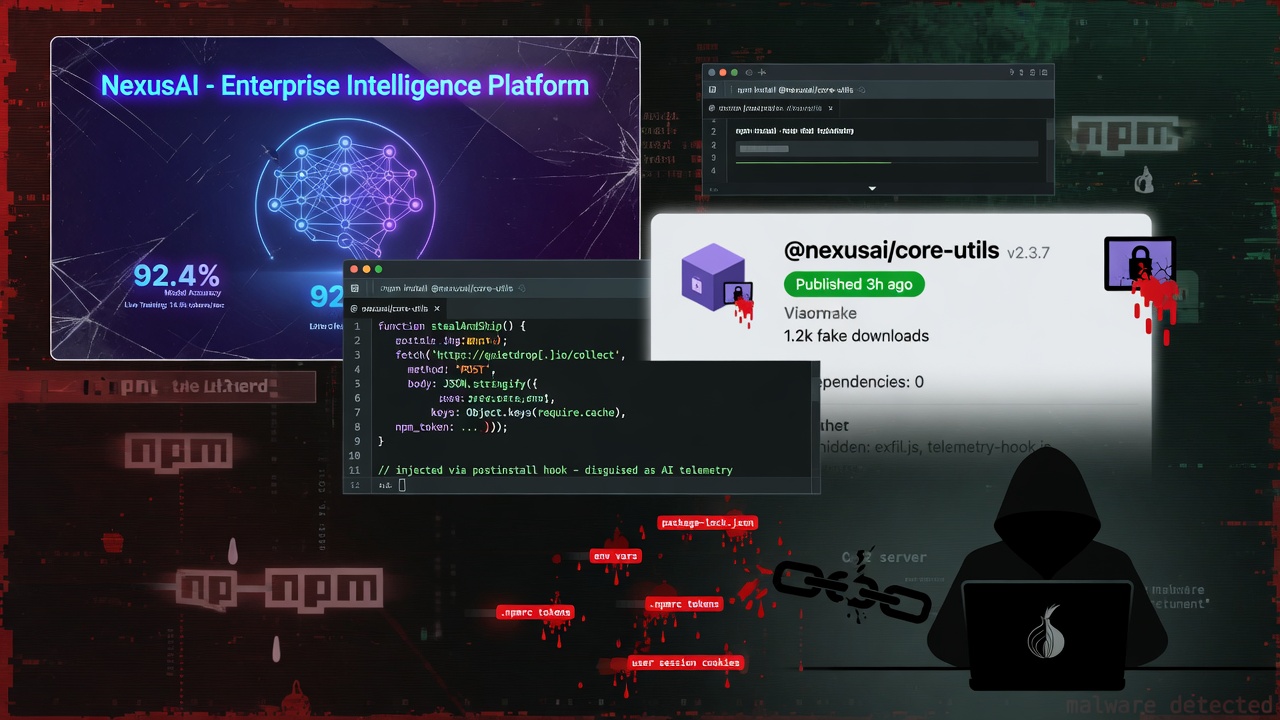

A JFrog biztonsági kutatói feltárták, hogy egy js-logger-pack nevű rosszindulatú npm-csomag teljes értékű ellátásilánc-támadási eszközzé fejlődött. A kártevő a mesterséges intelligencia világának egyik legnépszerűbb platformját, a Hugging Face-et használja egyszerre kártevő-terjesztési hálózatként és az ellopott adatok háttérben történő továbbítására.

Hogyan működik a támadás?

A csomagot MAL-2026-2827 azonosítóval követik nyomon. Első ránézésre egy ártalmatlan naplózási (logging) könyvtárnak tűnik, azonban a valódi kártékony kód egy postinstall szkriptben rejtőzik. Ez azt jelenti, hogy amikor egy fejlesztő lefuttatja az npm install parancsot, a háttérben automatikusan elindul egy letöltőprogram anélkül, hogy erről a felhasználó tudna.

Ez a letöltő egy nyilvános Hugging Face adattárból — Lordplay/system-releases — tölti le az operációs rendszerhez illeszkedő kártékony bináris fájlokat. A támadás négy platformot céloz:

- Windows,

- macOS (x64),

- macOS (arm64),

- Linux.

Mindegyik bináris egy úgynevezett Node.js Single Executable Application csomag, amely ugyanazt a rosszindulatú JavaScript-implantátumot tartalmazza. Miután a kártevő elindul, gondoskodik arról, hogy tartósan a rendszerben maradjon:

- Windows alatt ütemezett feladatok és rendszerleíró adatbázis-kulcsok segítségével,

- macOS rendszeren LaunchAgents használatával,

- Linuxon systemd felhasználói egységeken keresztül.

Ezután a program WebSocket-kapcsolatot nyit egy előre beépített vezérlő- és irányítási (C2) szerver felé. A kártevő képességei közé tartozik:

- billentyűleütések figyelése,

- vágólap tartalmának megfigyelése,

- hitelesítési adatok felderítése,

- fájlok olvasása és módosítása,

- Telegram-adatok kinyerése,

- további rosszindulatú programok letöltése és futtatása.

A JFrog szerint a kampány legveszélyesebb újítása az, hogy a támadók privát Hugging Face adatkészleteket használnak élő adatlopási háttérrendszerként. Amikor a támadó parancsot ad ki:

- az implantátum archiválja a célzott fájlokat,

- létrehoz vagy újrahasznál egy privát adatkészletet a támadó Hugging Face-fiókja alatt,

- majd közvetlenül oda tölti fel az ellopott adatokat.

Így a kártékony adatforgalom beleolvad a teljesen legitim mesterségesintelligencia-forgalomba, és a vezérlőszervernek nem kell nagy mennyiségű lopott adatot tárolnia.

Hamis nyomok és az elkövetők

A JFrog vizsgálata szándékos félrevezetési kísérletet is feltárt. A támadó hamis git-commit metaadatokat helyezett el a rosszindulatú Hugging Face adattárban, amelyek Josh Stevens, a Polymarket mérnöki alelnökének nevében készültek. A kutatók „nagy bizonyossággal” megállapították, hogy ez tudatos személyazonosság-hamisítás volt, amelynek célja a valódi elkövetők elrejtése. A tényleges infrastruktúra egy egymással kapcsolatban álló álneves csoporthoz vezethető vissza:

- whisdev,

- snipmaxi,

- jrodacooker.dev.

Ezek a profilok Web3- és predikciós piaci fejlesztői eszközökhöz köthetők.

Mit kell tenni, ha valaki érintett?

A JFrog arra figyelmeztet, hogy mindenki, aki telepítette a js-logger-pack 1.1.0–1.1.27 verziók valamelyikét — vagy olyan kiadást, amelyből hiányoztak a MicrosoftSystem64 binárisok —, tekintse rendszerét teljes mértékben kompromittáltnak. Az ajánlott azonnali lépések:

- minden titkos adat cseréje:

- AWS-kulcsok,

- npm tokenek,

- SSH-kulcsok,

- adatbázis-hozzáférések,

- kriptotárca-magok;

- a tartós jelenlétet biztosító mechanizmusok eltávolítása mindhárom operációs rendszeren;

- kapcsolódó fájlok és feltöltési állapotkönyvtárak törlése;

- az npm postinstall horgok letiltása a hasonló támadások megelőzésére.

Egy nagyobb támadáshullám része

A felfedezés egy szélesebb körű, szoftver-ellátási láncokat célzó támadási hullám közepén történt. Az utóbbi időszakban:

- kompromittálták a népszerű axios npm-csomagot — ezt egy észak-koreai fenyegető szereplőhöz kötik,

- egy másik kampány pedig a Hugging Face Spaces platformot használta blokklánc-alapú kártevők terjesztésére, kihasználva a marimo Python notebookplatform egy kritikus sérülékenységét.

A szakértők szerint a fejlesztői ökoszisztémák egyre gyakrabban válnak célponttá, mivel egyetlen fertőzött csomag akár több ezer projektbe is automatikusan bekerülhet.